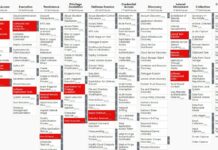

An analysis of the Viasat cyber attack with the MITRE ATT&CK® framework

Disclaimer

To do this analysis of the Viasat cyber attack, I used the open-source intelligence (1) of the team composed by Nicolò Boschetti (Cornell University),...

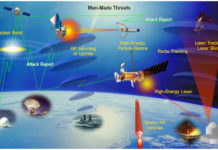

Quelles sont les menaces qui pèsent sur les systèmes spatiaux ?

Dans cet article, nous allons tenter de déterminer quelles sont les différentes menaces qui pèsent sur les systèmes spatiaux.

Cet article est une synthèse du...

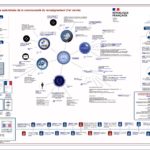

A quick comparaison of recently released Cybersecurity Frameworks for Space Sector

« The space sector is in need of frameworks and methodologies specific to our unique operating environment » said Gregory Falco (Aerospace Security & Space Technology Asst. Prof...

Premier CTF dans l’espace avec Hack-A-Sat : l’US Air Force lance un Bug Bounty...

C’est le site TechCrunch qui a révélé l’information. L’armée de l’air américaine va lancer un programme de bug bounty sous la forme d’un CTF...

Le challenge Hack-a-Sat pour hacker un satellite américain durant la Defcon 28 devient virtuel

C'est officiel, la DEF CON 28, la célèbre conférence internationale de hackers, devient virtuel, tout comme l'événement Hack-A-Sat, le programme de l'US Air Force...

Un chercheur alerte sur le risque de piratage des petits satellites comme ceux de...

SpaceX et d'autres sociétés se précipitent pour mettre en orbite des milliers de petits satellites bon marché, mais la pression pour maintenir les coûts...

Aerospace Corporation released SPARTA v1.3, a new version of the Space Attack Research and...

Thank's to Calogero Vinciguerra (Space Policy Officer & Space Threats Response Architecture DO at the European External Action Service, EEAS) and Kimberly King (Senior...

Tous les LIVEs pour suivre en direct le premier lancement d’une fusée SpaceX avec...

Ce soir, mercredi 27 mai 2020, l'histoire va se dérouler sous vos yeux. La NASA et SpaceX lancent les astronautes Robert Behnken et Douglas...

Est-il possible de hacker le lanceur Falcon9 de SpaceX ?

Cet article est traduit en français et publié sur notre site avec l'autorisation de son auteur Téodor Chabin. Vous pouvez retrouvez l'article original ici

Chaque...

MITRE Caldera™ for OT enables red teams and blue teams to run automated adversary...

MITRE CALDERA is a framework for automating cyber defense testing. CALDERA is developed by the MITRE Corporation, a nonprofit organization based in the United...