Cet article est traduit en français et publié sur notre site avec l’autorisation de son auteur Téodor Chabin. Vous pouvez retrouvez l’article original ici

Chaque fois, comme un enfant, je suis impressionné par chaque lancement et atterrissage des lanceurs de SpaceX. En tant qu’expert en cybersécurité, je me demande toujours ce qui se passerait si un lanceur était piraté ? Dans cet article, je livre certaines pistes et donne quelques explications et exemples sur les différents moyens de pirater et hacker un lanceur.

Pourquoi pirater un lanceur ?

Pour bien comprendre pourquoi le piratage d’un lanceur peut être un problème, nous devons comprendre la façon dont nous sommes arrivés à construire des fusées. Historiquement, la première fusée au monde a été construite par les chinois au 13ème siècle. Elle a été construite dans un objectif de propulser et lancer des charges explosives.

Pendant la seconde guerre mondiale, les fusées V2 ont été produites par l’Allemagne et étaient lancées et guidées principalement pour attaquer le Royaume-Uni. Après la fin de la guerre, les Etats-Unis et la Russie ont toutes deux fait appel à des spécialistes allemands des fusées pour développer des missiles balistiques qui ont ensuite permis de développer des fusées et des lanceurs pour accéder à l’espace.

La capacité de lancer des fusées dans l’espace est limitée aux nations avancées technologiquement du monde. En prouvant que vous pouvez pirater une fusée, vous montrez à la fois que vous pouvez accéder à la technologie balistique et que vous avez une capacité de cyber-offensive.

Hacker une fusée

En tant qu’expert en cybersécurité, la première idée pour hacker une fusée serait de l’attaquer et de tenter de s’y connecter directement. La première chose à faire serait d’utiliser un analyseur radio pour tester et tenter d’identifier les différentes fréquences utilisées par la fusée. Pour cela, vous pouvez facilement en acheter sur Amazon qui propose à la vente de tels analyseurs.

En tant qu’expert en cybersécurité, la première idée pour hacker une fusée serait de l’attaquer et de tenter de s’y connecter directement. La première chose à faire serait d’utiliser un analyseur radio pour tester et tenter d’identifier les différentes fréquences utilisées par la fusée. Pour cela, vous pouvez facilement en acheter sur Amazon qui propose à la vente de tels analyseurs.

Ensuite, vous devrez identifier quels sont les protocoles utilisés pour communiquer avec la fusée. Vous devrez tenter de pirater et de casser ces protocoles de communication pour obtenir les informations envoyées et reçues par la fusée. La plupart des protocoles utilisés dans le spatial sont des protocoles chiffrés qui sont très difficiles à pirater. Mais le fait est que, quel que soit le protocole, il est toujours possible de le casser, c’est juste une question de temps et d’argent. Et voici votre premier défi presque impossible à relever. Si vous l’acceptez, vous n’aurez qu’entre 20 et 120 minutes pour trouver le moyen de pirater le lanceur, le temps que celui-ci soit lancé dans les airs.

Il est donc évident que tenter de cibler et de pirater la fusée pendant sa phase de lancement ressemble presque à de la science-fiction, même si vous avez beaucoup d’argent.

Cibler le centre de contrôle du lancement

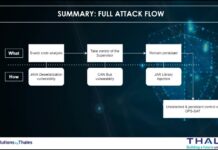

S’il est difficile de casser les protocoles de communication, l’étape suivante consiste à comprendre comment pirater le centre de contrôle du lancement.

Les centres de contrôle des lancements sont souvent connectés à d’autres réseaux. Il surveille les opérations de lancement, réalise les préparatifs, effectue des tests avant les vols, etc.. Vous aurez plus de temps pour le pirater que de pirater le lanceur pendant son lancement. Mais une fois à l’intérieur du centre de contrôle, comme dans beaucoup de centres de commande-contrôle critiques, il y a probablement un SOC (Security Operating Center), qui détectera l’intrusion et votre attaque. Il sera capable d’y réagir, vous empêchant ainsi de vous connecter par rebond sur le lanceur.

Mais imaginons, cependant, que vous soyez capable d’être assez rapide pour que le SOC de SpaceX ne puisse pas réagir. Dans ce cas, il semble plutôt facile de prendre le contrôle de la fusée …. ou pas. Il faut en effet savoir que quelques minutes avant le lancement d’une fusée, les opérations sont automatiques. Afin d’optimiser la sécurité et la résilience, la Falcon9 se surveille elle-même et prend même la décision finale de réaliser ou non le lancement en fonction de ses paramètres inters.

Donc, même si vous arriviez à pénétrer un centre de Control-Command, vous ne pourriez pas obtenir le contrôle de la fusée, en raison de la façon dont celle-ci est conçue.

Cibler les équipes projets

La façon la plus probable de pirater une fusée est d’attaquer directement l’organisation SpaceX et les différents processus de conception du lanceur. Comme beaucoup d’entreprises critiques, d’énormes efforts ont été faits pour sécuriser les réseaux internes où travaillent les ingénieurs de conception. Cependant, en 2018, la plupart des plus grandes attaques au monde ont été faites par l’intermédiaires de sous-traitants ou de sociétés tiers. La façon de procéder consiste à infiltrer les systèmes informatiques et les réseaux des entreprises travaillant pour SpaceX, puis par rebond, de se connecter au réseau de SpaceX.

Mais SpaceX conçoit principalement ses systèmes en interne et limite le nombre de sous-traitants, ce qui diminue la surface et l’exposition aux attaques.

Cibler les composants

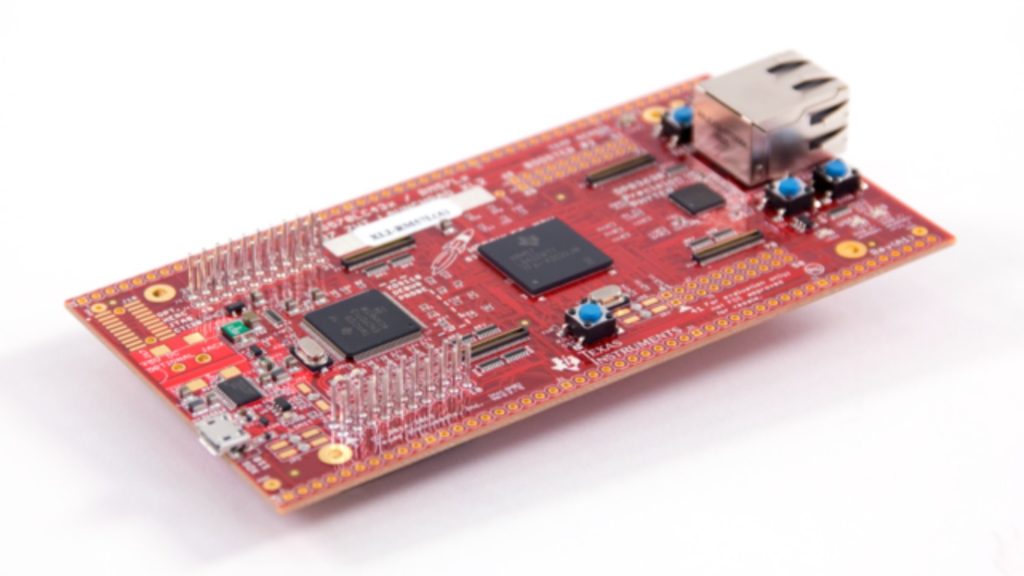

Un autre moyen de pirater un lanceur serait de modifier les composants qui sont à bord, afin de pouvoir agir sur le comportement du lanceur et influer sur la façon dont celui-ci va réagir. L’idée est de pouvoir fournir un composant modifier qui va changer la façon dont il fonctionne pendant un vol. La fusée pourrait par exemple prendre une autre trajectoire que celle prévue initialement.

Mais ça ne sera pas suffisant, car de nombreux systèmes critiques sont souvent redondants. Cela signifie que chaque composant est doublé ou triplé, au cas où l’un d’entre eux serait défaillants. Et parce que ce genre de mission est critique, la plupart des composants sont doublés par des composants conçus par un autre fournisseur pour réduire le risque de défaillance. Cela signifie qu’il faudra infiltrer pas une mais deux chaines d’approvisionnement (supply-chain) ou compromettre plus d’une personne.

Conclusion

Il est donc évident que le lanceur Falcon9 de SpaceX ne peut pas être piraté aussi facilement depuis un simple ordinateur. Pour arriver à vos fins, vous devrez infiltrer SpaceX et compromettre plusieurs personnes. Et ce genre d’action ne peut pas être le fruit d’un simple pirate informatique. C’est clairement d’avantage lié à des activités de sabotage ou d’espionnage, qu’on pourrait retrouver par exemple dans des agences de renseignement étrangères comme la Chine ou la Russie.